Il report trimestrale fornisce una panoramica dei rischi informatici più pericolosi e diffusi nel 2° trimestre 2022. Si divide in due sezioni, una per Windows e una per Android. Presenta statistiche di individuazione, i ransomware più pericolosi, la top 10 degli exploit per Windows, la top 10 dei malware e PUA ecc..

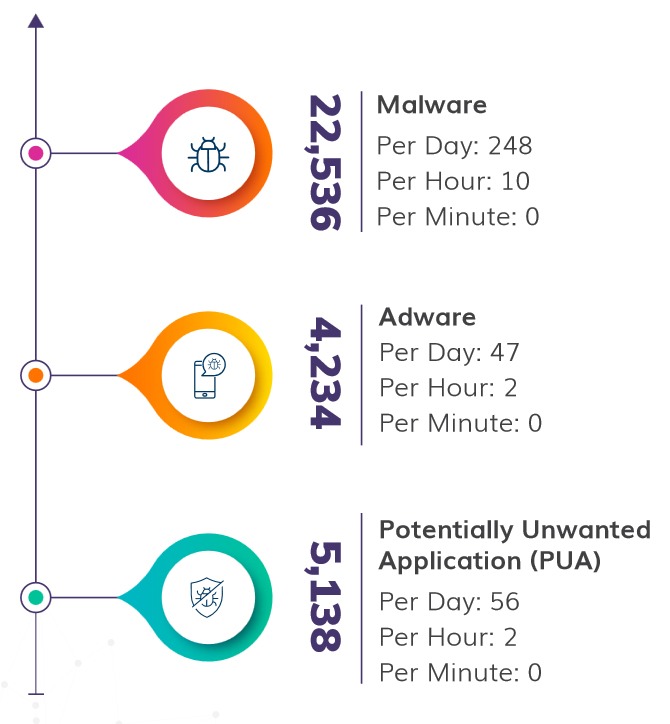

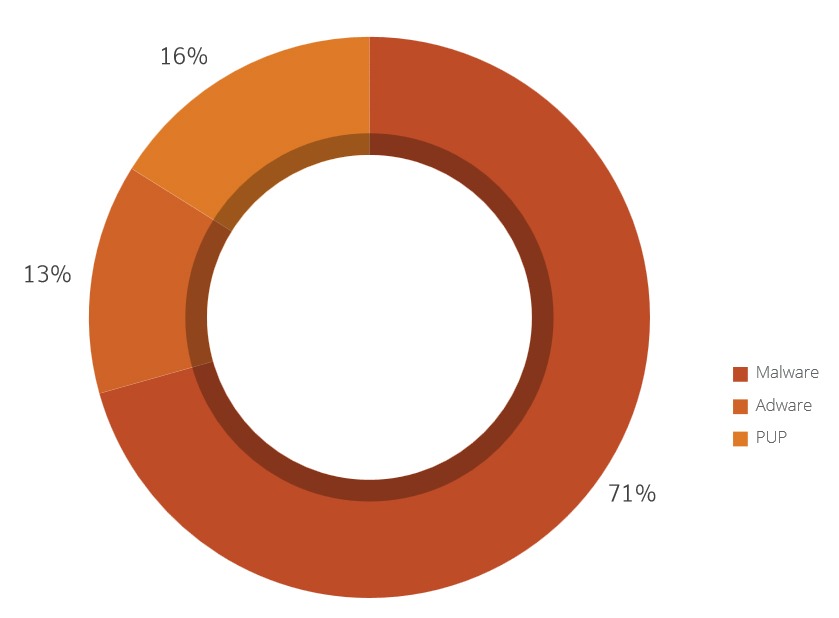

Nel secondo trimestre 2022 sono stati individuati 103 milioni di Malware per Windows. Il mese con il maggior numero di individuazioni è stato Giugno, con 34 milioni di malware individuati. La media giornaliera è stata di 1.13 milioni di malware. Sono stati individuati 22.500 malware per Android, 4200 Adware e 5100 PUA: il 70% delle minacce individuate sono stati malware.

In questo articolo tratteremo le principali minacce individuate contro i sistemi operativi Android. Il report completo è disponibile a questo link: https://bit.ly/3QL0nfS

Statistiche di Individuazione: suddivisione per categorie di malware

Per quanto riguarda le minacce individuate contro i sistemi Android, il 71% delle individuazioni totali nel 2° trimestre 2022 è stato relativo a malware. Seguono Adware e Programmi potenzialmente indesiderati (PUP).

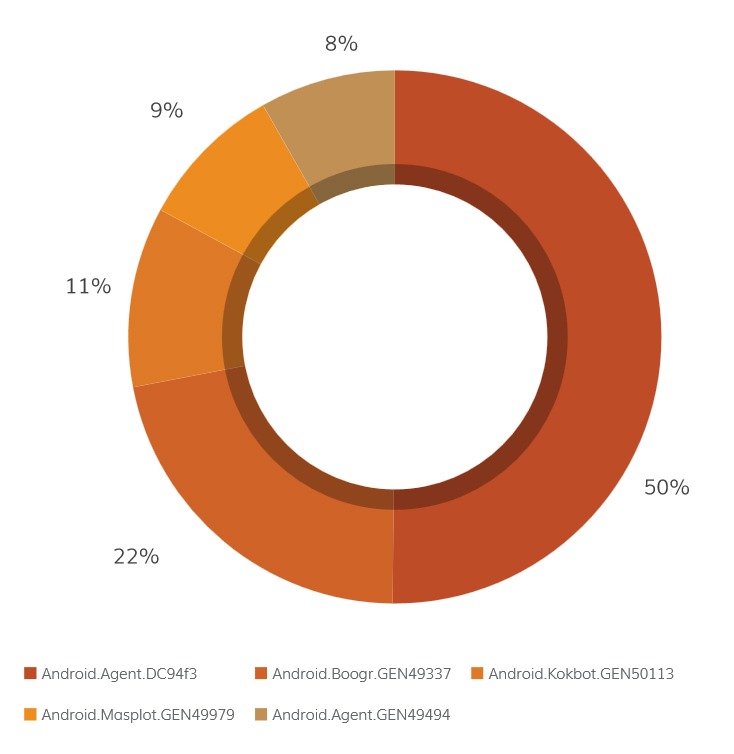

La top 3 dei malware per Android

1. Android.Agent.DC94f3

- Livello di Rischio: alto

- Categoria: malware

- Metodo di propagazione: app store di terze parti

- Comportamento:

– è un malware trojan-dropper: scarica file dannosi in background;

– è un malware trojan-dropper: scarica file dannosi in background;

– al primo avvio, nasconde la propria presenza e scarica un payload criptato;

– il payload criptato è un SDK che mostra continuamente ads a tutto schermo.

2. Android.Boogr.GEN49337

- Livello di Rischio: alto

- Categoria: malware

- Metodo di propagazione: app store di terze parti

- Comportamento:

– usa icone che riproducono quelle di popolari app legittime;

– esegue attività dannose come il furto degli SMS, del registro delle chiamate, dei contatti in rubrica e invia tutti i dati al server C&C;

– scarica altri file dannosi e li installa sul dispositivo.

3. Android.Kokbot.GEN50113

- Livello di Rischio: alto

- Categoria: malware

- Metodo di propagazione: app store di terze parti

- Comportamento:

– è un malware di tipo spyware;

– ruba informazioni sensibili come numero di telefono, contatti, SMS, registro delle chiamate, elenco delle app installate, dati negli appunti ecc…

– invia tutte le informazioni rubate al server C&C.

Nuovi trend nel panorama delle minacce per i dispositivi Android

1. Escobar: il nuovo trojan bancario per il furto dati

I Quick Heal Security Labs hanno individuato una nuova variante del malware Aberebot, chiamata Escobar. Escobar usa nomi e icone simili ad app a quelli di app legittime. In realtà ruba dati, inclusi contatti, SMS, log delle chiamate e i dati di geolocalizzazione del dispositivo. Chiede molte permissioni, quando accede nel sistema: registrare audio e chiamate, cancellare file, inviare SMS, fare chiamate, usare la telecamera ecc…

Quick Heal li individua sia Aberebot che Escobar come “Android.Banker.A”.

2. Banking trojan Octo

Questo malware è una versione avanzata di ExobotCompact e, come il suo predecessore, ha capacità di accedere da remoto al dispositivo bersaglio per eseguire frodi. Questa capacità è detta VNC (Virtual Network Computing). Tramite MediaProjection ha accesso allo streaming dello schermo e ai servizi di accessibilità per eseguire attività da remoto. Usa una libreria nativa per decriptare e caricare il payload dannoso, tecnica che rende complessa l’analisi e l’individuazione del malware. Ha capacità di keylogging. Gli autori lo comandano da remoto, inviandogli comandi per attivare o disabilitare il keylogger, per interrompere l’esecuzione del malware stesso, per aprire URL, per inviare messaggi di testo a specifici numeri ecc..

Quick Heal individua queste app dannose come “Android.Octa.A”

3. Sharkbot: la nuova generazione di Torjan Bancari distribuita sul Play Store di Google

Torna in distribuzione nel Google Play Store, spacciandosi per antivirus, Cleaner e così via, il trojan bancario Sharkbot. Una volta che le app fake sono installate, viene scaricato il payload dannoso dal server C&C. Grazie all’uso dei servizi di accessibilità, Sharkbot può trasferire denaro dal dispositivo compromesso ad account controllati dagli attaccanti.

Hai bisogno di un software che garantisca la protezione del tuo dispositivo?